auf heimnetzwerk-und-wlan-hilfe.com

nach Inhalten suchen!

- Home

- Windows 10

- Windows 10 Sicherheitslücken finden

Informationen über aktuelle Sicherheitslücken in Windows 10 und anderen Microsoft-Produkten finden

In unserem heutigen Tutorial zeigen wir dir, wo du aktuelle Informationen über Sicherheitslücken von Windows 10 und anderen Microsoft-Produkten finden kannst!

Wenn du mit einem sicheren Windows 10 System arbeiten möchtest, dann ist es mindestens notwendig, dass du alle sicherheitsrelevanten Updates auf deinem Windows 10 Computer installiert bzw. automatisch über die Update-Funktion installieren lässt.

Wenn du jedoch zu den Anwendern gehörst, die der automatischen Update-Funktion bzw. Microsoft nicht trauen, wenn ein neues Sicherheitsupdate installiert werden soll, dann hast du auch die Möglichkeit, dich über die in dem Update installierten Prozesse zu informieren.

Leider denken viele Windows 10 Nutzer, dass Microsoft in punkto Sicherheit viel verschweigt bzw. nicht veröffentlicht, doch dem ist nicht so.

Es gibt genug Experten, die sich mit Windows 10 und dessen Veröffentlichungen beschäftigen und deshalb schnell Sicherheitslücken entdeckt werden.

Sollte Microsoft in solchen Fällen nicht schnell reagieren, dann würde das natürlich sofort durch alle Medien gehen.

Unter anderem auch aus diesem Grund bietet Microsoft öffentliche Webseiten, die ausführliche Informationen über aktuelle Probleme, Sicherheitslücken und andere Schwerpunkte veröffentlichen, so dass du dich auf diesen Webseiten detailliert darüber informieren kannst.

Informationen über Sicherheitslücken bzw. Sicherheitsprobleme von Windows 10 finden

Du hast also die Möglichkeit, Informationen über Sicherheitslücken bzw. Sicherheitsprobleme von Windows 10 in Erfahrung zu bringen.

Dafür gibt es öffentliche Webseiten von Microsoft, die über aktuelle Sicherheitsprobleme von Microsoft-Produkten Auskunft geben.

Dazu werden diese in Sicherheitsstufen eingeteilt. Dies bedeutet, dass nicht jede Sicherheitslücke gleich relevant ist.

Es gibt Sicherheitslücken, die sehr kritisch sind oder gibt es natürlich auch welche, die keine allzu große Gefahr in sich bergen, aber trotzdem als sicherheitsrelevant angesehen werden.

Eine erste gute Anlaufstelle, um Informationen über Sicherheitslücken in Windows 10 und anderen Microsoft-Produkten sowie Microsoft-Serviceangeboten zu erfahren, ist die folgende Website.

Auf dieser Website werden dir chronologisch ausgehend vom aktuellen Datum nach den einzelnen Anwendungen bzw. Microsoft-Produkten entsprechende Informationen angezeigt.

Zu diesen Informationen gehören Angaben zur betroffenen Plattform, welcher Bereich des Systems betroffen ist, wie dieses Sicherheitsproblem eingestuft wird, ein Verweis zum erklärenden Artikel und ein Link zum Download des Sicherheitspatches, wenn diese angeboten wird.

Wenn du dir diese Liste etwas genauer anschaust, dann wirst du feststellen, dass die meisten Sicherheitsprobleme Anwendungen und Server-Versionen betreffen, deren Erscheinen schon einige Jahre zurückliegen.

Verwendest du also noch Microsoft-Produkte, die schon etwas älter sind, dann lohnt sich auf alle Fälle ein Blick in diese Liste, um über aktuelle Sicherheitsprobleme informiert zu sein.

Wird an dieser Stelle ein Sicherheitsupdate angeboten, dann kannst du dieses gleich herunterladen und installieren.

Nicht jedes Sicherheitsprobleme ist schwerwiegend!

Nicht jedes Sicherheitsproblem, das entdeckt wird, ist schwerwiegend.

Aufgedeckte Sicherheitslücken werden in unterschiedliche Stufen eingeteilt. Nicht jede Sicherheitslücke wird als schwerwiegend beurteilt.

So gibt es beispielsweise sicherheitsrelevante Probleme, die nicht durch das System verursacht werden, sondern durch falsche Konfigurationen des Anwenders.

Da solche Sicherheitsprobleme durch entsprechende Sicherheitseinstellungen und Konfigurationen im System behoben werden können, sind diese beispielsweise nicht unbedingt systemkritisch, da sie nicht vom System verursacht werden.

Wie die Einstufung eines Sicherheitsproblems beurteilt bzw. geregelt wird, das kannst du auf der folgenden Webseite erfahren.

Microsoft Update Rating System

Auf dieser Website findest du Informationen dazu, wie das Gefahrenpotenzial einer Sicherheitslücke eingeschätzt wird.

Sicherheitslücken werden ganz grob erst einmal in vier Bewertungsbereiche eingeteilt.

Das sind die Bewertungsstufen kritisch, wichtig, mittel und niedrig.

Sicherheitslücke Kritisch

Als kritische Sicherheitslücke wird jedes Sicherheitsproblem definiert, dass ausgeführt werden kann, ohne dass der Nutzer in irgendeiner Art und Weise dieses Problem ausgelöst hat.

Es kann also Schadcode, der auf irgendeine Weise auf deinem Computer gelangt ist, ausgeführt werden, ohne dass du die Ausführung des Schadcode auslöst.

Die genaue Beschreibung für die Sicherheitslücke Kritisch lautet:

"Hierbei handelt es sich um ein Sicherheitsrisiko, bei dessen Ausnutzung Code ohne Benutzerinteraktion ausgeführt werden könnte. Dieses ist beispielsweise in Fällen von sich selbstständig verbreitender Schadsoftware, wie Netzwerkwürmer oder nicht vermeidbaren Nutzungsfällen gegeben, bei denen Code ohne Warnungen oder Eingabeaufforderungen ausgeführt werden kann. Darunter kann das Öffnen einer Webseite oder E-Mail fallen."

Sicherheitslücke Wichtig

Als wichtige Sicherheitslücke wird jedes Sicherheitsproblem definiert, dass mit der Gefährdung von Benutzerdaten zusammenhängt.

Sicherheitsprobleme, die in diesen Bereich fallen treten besonders dann auf, wenn vorhandene Sicherheitseinstellungen, wie beispielsweise Warnungen der Benutzerkontensteuerung ignoriert werden und dadurch ein Schadprogrammen erfolgreich ausgeführt werden kann.

Die genaue Beschreibung für die Sicherheitslücke Wichtig lautet:

"Hierbei handelt es sich um ein Sicherheitsrisiko, dessen Ausnutzung die Vertraulichkeit, Integrität oder Verfügbarkeit von Benutzerdaten oder die Integrität oder Verfügbarkeit von Verarbeitungsressourcen gefährden kann. Darunter können häufige Nutzungsfälle fallen, zum Beispiel, dass der Client mit Warnungen oder Eingabeaufforderungen kompromittiert wird (unabhängig von Herkunft, Qualität oder Nützlichkeit der Aufforderungen). Auch sequenzielle Benutzeraktionen, die keine Eingabeaufforderungen oder Warnungen generieren, sind eingeschlossen. "

Sicherheitslücke Mittel

Als mittlere Sicherheitslücke wird eingestuft, wenn vorhandene Sicherheitsoptionen, wie das Nutzen einer stärkeren Authentifizierung, zum Beispiel der zwei Wege Authentifizierung, nicht aktiviert wird.

Dem Nutzer stehen also Möglichkeiten zur Verfügung, mehr Sicherheit auf seinem System zu nutzen, die er aber nicht aktiviert.

Die genaue Beschreibung für die Sicherheitslücke Mittel lautet:

"Die Auswirkung des Sicherheitsrisikos wird durch Faktoren wie Authentifizierungsanforderungen oder eine ausschließliche Anwendbarkeit auf nicht dem Standard entsprechende Konfigurationen erheblich verringert."

Sicherheitslücke Niedrig

Die niedrige Sicherheitslücke erfasst dann jene sicherheitsrelevanten Bedenken, die durch eingebundene Komponenten entstehen können.

Dies könnten beispielsweise nicht von Microsoft verifizierte Treiberversionen sein.

Die genaue Beschreibung für die Sicherheitslücke Niedrig lautet:

"Die Auswirkung des Sicherheitsrisikos wird durch die Eigenschaft der betroffenen Komponente erheblich verringert. Microsoft empfiehlt Kunden, zu evaluieren, ob das Sicherheitsupdate auf die betroffenen Systeme angewendet werden soll."

Dann gibt es noch eine dritte Website, die ganz interessant ist, wenn du weitere Informationen zu Sicherheitsproblemen erfahren möchtest.

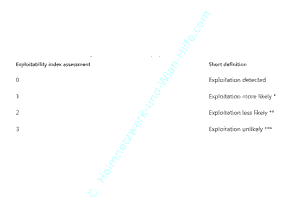

Der Microsoft Exploitability Index

Auf dieser Website findest du Informationen zum sogenannten Microsoft Exploitability Index.

Der Microsoft Exploitability Index schätzt noch einmal den Schweregrad einer Lücke ein, aber nicht nach den vier Kriterien, die wir vorhin erwähnt habe, sondern nach den Kriterien, wie hoch das Risiko ist, dass diese Sicherheitslücke ausgenutzt werden kann.

Wenn du auf dieser Seite ein klein wenig nach unten scrollst, dann findest du die vier Kriterien, nach dem die sogenannte Exploitation (Ausnutzung) definiert wird.

Die vier Stufen sind 0,1, 2 und 3.

Die Stufe 0, Exploitation detected, ist die höchste gefahren-Einschätzungsstufe.

Hier wird bestätigt, dass der Schadcode existiert und dass er mit höchster Prioritätsstufe behandelt werden sollte, was sie Sicherheitsaspekte deines Systems betrifft, da die Ausführung des Schadcode sehr wahrscheinlich ist.

In der Stufe 1, Exploitation more likely, wird davon ausgegangen, dass die Ausführung des Schadcodes wahrscheinlich ist.

In der Stufe 2, Exploitation less likey, wird davon ausgegangen, dass die Ausführung des Schadcodes weniger wahrscheinlich ist.

In der Stufe 3, Exploitation unlikey, wird davon ausgegangen, dass die Ausführung des Schadcodes unwahrscheinlich ist.

Damit sind wir am Ende mit unserem heutigen Tutorial.

Nun kennst du drei wichtige Anlaufstellen, um die Informationen über sicherheitsrelevante Aspekte deines Windows 10 Systems aufzurufen und selbst eine Einschätzung über ein sicherheitsrelevantes Problem vorzunehmen, wenn es wieder einmal eine Diskussion über ein neues Sicherheitsproblem von Windows 10 gibt.

Wir hoffen natürlich, dass dieses Tutorial nützlich für dich war und wünschen dir noch viel Spaß mit unseren vielen anderen Tutorials auf Heimnetzwerk-und-Wlan-Hilfe.com.

Vielleicht interessieren dich auch folgende Artikel:

Mit dem Antivirenprogramm Windows Defender ein sicheres System konfigurieren

Lebenswichtige Dateien ohne externes Backup-Tool sichern

Die Registrierungsdatenbank von Win10 sichern

Gefahrlos Anwendungen in der virtuellen Umgebung Sandbox ausprobieren

Aktuellen Malware Check mit dem Tool zur Entfernung bösartiger Software durchführen

E-Mail-Adressen und dazugehörige Passwörter überprüfen, ob sie noch sicher oder schon geknackt sind

Dateien sicher und nicht wiederherstellbar mit Windows-Tool löschen

Infos bei Wikipedia

Weitere Informationen zu Windows 10

Infos bei Google

Zurück zum Seitenanfang von:

Informationen über aktuelle Sicherheitslücken in Windows 10 und anderen Microsoft-Produkten finden

Informationen über aktuelle Sicherheitslücken in Windows 10 und anderen Microsoft-Produkten finden

Zurück zur:

Windows 10 Artikel- und Videoübersicht

Windows 10 Artikel- und Videoübersicht

Zurück zur Startseite von heimnetzwerk-und-wlan-hilfe.com

Wenn dir der eine oder andere Tipp auf unseren Seiten Nerven und graue Haare erspart hat, dann unterstütze doch unser Team mit einer kleinen Spende, die uns dabei helfen, die hohen Bereitstellungskosten aufzubringen.